Nieudokumentowane niebezpieczne funkcje w iOS

22 lipca 2014, 11:38W systemie iOS w iPhone'ach znajdują się nieudokumentowane funkcje, które pozwalają na zdalne połączenie się z telefonem i pobranie z niego obrazków, wiadomości tekstowych i innych danych. Do ich zdobycia nie jest potrzebna znajomość PIN-u czy hasła

Apple wyjaśnia

23 lipca 2014, 07:56Apple zareagowało na informacje o znalezieniu w systemie iOS nieudokumentowanych funkcji. O ich istnieniu poinformował Jonathan Zdziarski, który odkrył, że funkcje te pozwalają niezauważenie monitorować iPhone'y oraz iPady, a także dają dostęp do wielu danych użytkownika.

Najstarsze zwierzę lądowe wykorzystane przez oszusta

3 kwietnia 2026, 10:45Gdy królowa Wiktoria wstępowała na tron, Jonathan miał zaledwie 5 lat. Obecnie jest najstarszym znanym zwierzęciem lądowym na Ziemi, a niedawno został wykorzystany przez oszusta, na którego działanie nabrały się najbardziej znane światowe media, w tym BBC czy USA Today. Oszusta, który postanowił zarobić pieniądze wykorzystując rzekomą śmierć słynnego żółwia.

Microsoft szykuje rewolucję?

19 lutego 2008, 13:03Robert Scoble na swoim blogu pisze, że kilkukrotnie był świadkiem powstawania programów, o których wiedział, że zmienią świat. Tak było w przypadku oprogramowania komputera Apple II, później były też PageMaker, Excel czy Photoshop oraz przeglądarka Netscape. Teraz, jak mówi, widział kolejną z takich rzeczy.

Jeszcze gorszy, niż myślano

11 października 2008, 23:54Mamy kolejną złą wiadomość na temat bisfenolu A - związku używanego powszechnie m.in. do produkcji opakowań. Naukowcy z Uniwersytetu Cincinnati dowodzą, że powoduje on znaczne obniżenie skuteczności chemioterapii.

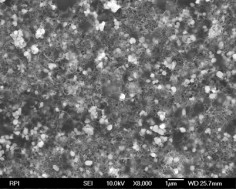

Sposób na zakażenia szpitalne

18 sierpnia 2010, 07:47Uczeni z Rensselaer Polytechnic Institute opracowali specjalną powłokę dla narządzi chirurgicznych, ścian szpitalnych i innych przedmiotów, która zabija gronkowca złocistego opornego na metycylinę (MRSA). Bakteria ta jest odpowiedzialna za olbrzymią liczbę zakażeń szpitalnych.

Bez charyzmy Jobsa Apple osłabnie

27 kwietnia 2012, 08:41George Colony, prezes firmy analitycznej Forrester Research prognozuje, że za kilka lat potęga Apple’a zacznie słabnąć. Jego zdaniem obecny szef Apple’a, Tim Cook, nie ma takiej charyzmy jak zmarły Steve Jobs

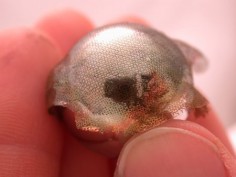

Inteligentna kolczuga

21 lutego 2007, 17:05Jonathan Engel i Chang Liu z University of Illinois stworzyli mikroskopijne siatki z metalu, które można będzie wszyć w tkaniny i wykorzystać w roli łączy przekazujących dane czy energię elektryczną. Nie ma przeszkód, by powstały ubrania wyposażone np. w różnego rodzaju czujniki.

Kobiecy dotyk zachęca do ryzyka

13 maja 2010, 08:00Kobiecy dotyk sprawia, że ludzie podejmują większe ryzyko finansowe. Psycholodzy tłumaczą, że w grę wchodzi skojarzenie z dotykiem matki, który w dzieciństwie zapewniał poczucie bezpieczeństwa i zachęcał do odważniejszego poznawania świata.

Pierwsi chętni do wygrania 10 milionów dolarów

25 lipca 2012, 18:15X Prize Foundation poinformowała, że pierwszą firmą, która zgłosiła do konkursu Archon Genomics X PRIZE jest firma Life Technologies Corporation. Główną nagrodą w konkursie jest 10 milionów dolarów

« poprzednia strona następna strona » 1 2 3 4 5 6 7 …